بدافزار جدیدی به نام Shikitega کشف شده است، که به صورت مخفیانه دستگاه های لینوکس و IoT را آلوده می کند.

AT&T Alien Labs در گزارش جدیدی که روز سهشنبه منتشر کرده است، اعلام می کند: «یک مهاجم میتواند کنترل کامل سیستم به علاوه دسترسی های لازم به ماینرهای ارز دیجیتال را بدست آورد.

این بدافزار به لیست رو به رشد بدافزار های لینوکس که در چند وقت اخیر شناسایی شدهاند همچون بدافزار های BPFDoor, Symbiote, Syslogk, OrBit و Lightning Framework اضافه می شود.

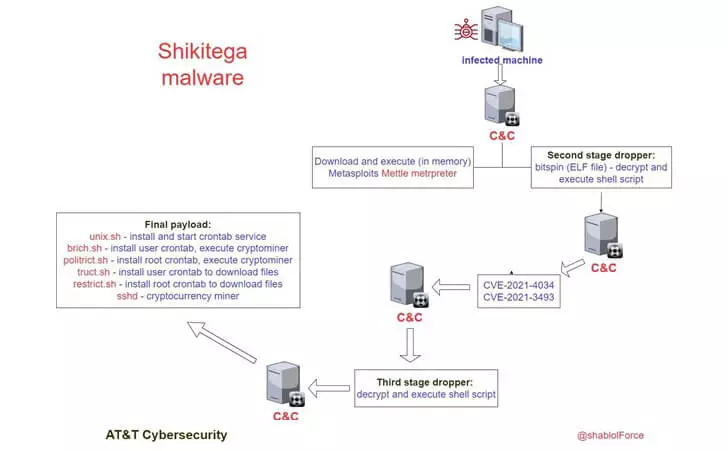

این بدافزار پس از استقرار بر روی یک میزبان، زنجیره حملات خود را با دانلود Mettle Metasploit و اجرای آن شروع می کند. به اینصورت که در مرحله اول سطح دسترسی خود را افزایش و سپس از طریق crontab سعی می کند کنترل دستگاه های cryptocurrency را بدست آورد.

هنوز روشی که با آن سعی می کند دسترسی اولیه به سیستم را بدست آورد ناشناخته است، اما چیزی که در مورد بدافزار Shikitega مشخص است این است که این بدافزار قابلیت دانلود payload ها و گرفتن فرامین کنترلی از سرور و اجرا مستقیم آنها در حافظه را دارا است.

این بدافزار با بهرهبرداری از مشکل امنیتی که با شناسه CVE-2021-4034 (معروف به PwnKit) و شناسه CVE-2021-3493 شناخته می شوند دسترسی های خود را افزایش می دهد.

این بدافزار به روشی پیچیدهای عمل می کند و از یک سیستم رمزنگاری چند ریختی و بخش بخش کردن خود به بخش های کوچکتر برای جلوگیری از شناسایی استفاده می کند. که این کار برای جلوگیری از شناسایی توسط آنتی ویروس ها و لایه های امنیتی خدمات ابری برای توابع c2 می باشد.

اوفر کاسپی، محقق AT&T Alien Labs گفت: «عوامل این بدافزار به دنبال راه کارهای جدید برای جلوگیری از شناسایی و مخفی ماندن این بدافزار هستند.