هشدار امنیتی فوری: آسیبپذیری بحرانی در Cisco Identity Services Engine (CVE-2025-20337)

05 شهریور 1404

پیمان لاری

1109 بازدید

10دقیقه

آنچه در این مقاله میخوانید [پنهانسازی]

هشدار امنیتی فوری: آسیبپذیری بحرانی در Cisco Identity Services Engine (CVE-2025-20337)

خلاصه اجرایی

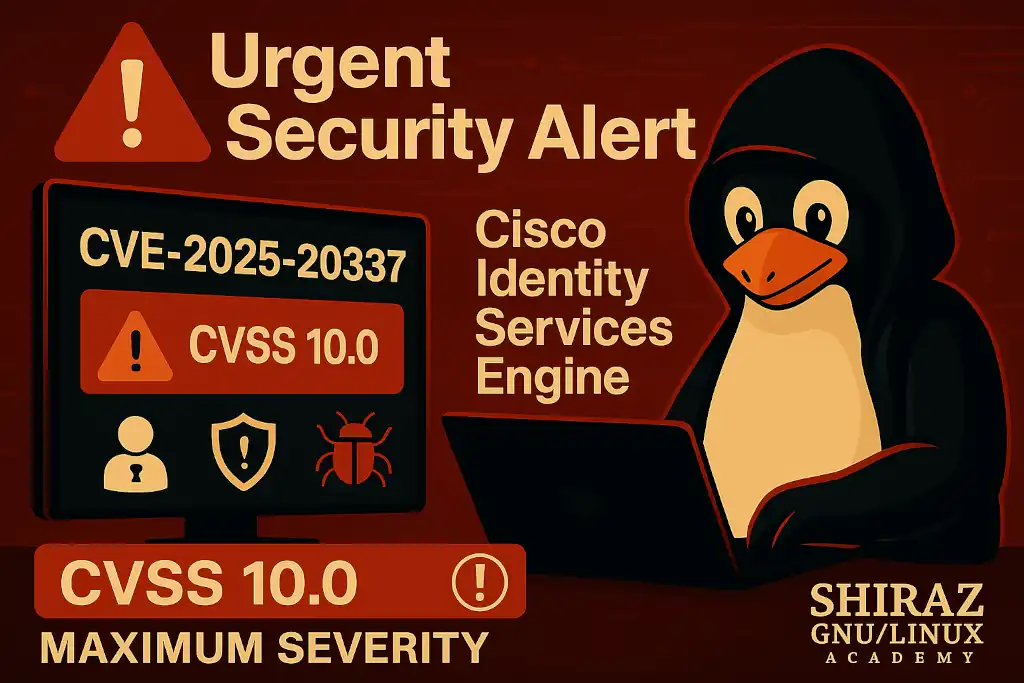

یک آسیبپذیری بحرانی با شناسه CVE-2025-20337 در Cisco Identity Services Engine (ISE) و ISE-PIC شناسایی شده است که به دلیل نقص در اعتبارسنجی ورودیهای API خاص ایجاد شده است. این نقص با امتیاز CVSS 10.0 (حداکثر شدت) به مهاجم غیراحراز هویت اجازه میدهد کد دلخواه را با سطح دسترسی root اجرا کند و بهطور بالقوه کنترل کامل سیستم را در اختیار بگیرد. این آسیبپذیری به دلیل سهولت بهرهبرداری و تأثیر گسترده، تهدیدی جدی برای زیرساختهای سازمانی محسوب میشود.سیسکو وصلههای امنیتی برای این آسیبپذیری منتشر کرده است و به دلیل بهرهبرداری فعال، بهروزرسانی فوری سیستمها اکیداً توصیه میشود.

جزئیات فنی

- شناسه آسیبپذیری: CVE-2025-20337

- محصولات تحت تأثیر: Cisco Identity Services Engine (ISE) و ISE-PIC، نسخههای 3.3 و 3.4

- امتیاز CVSS: 10.0 (بحرانی)

- نوع آسیبپذیری: اجرای کد از راه دور (Remote Code Execution – RCE)

- علت: نقص در اعتبارسنجی ورودیهای API خاص، که امکان تزریق دستورات را فراهم میکند

- تأثیرات احتمالی:

- دسترسی غیرمجاز با سطح دسترسی root

- اجرای کد دلخواه در سطح سیستمعامل

- به خطر افتادن کامل سرور و دادههای حساس

- امکان گسترش حملات به سایر بخشهای شبکه

- وضعیت بهرهبرداری: بهرهبرداری فعال گزارش شده و در لیست KEV CISA قرار دارد

توصیههای امنیتی

سیسکو بهروزرسانیهای نرمافزاری را برای رفع این آسیبپذیری منتشر کرده است. با توجه به شدت بالای این نقص و فقدان راهحل موقت، اقدامات زیر برای مدیران و کارشناسان امنیتی الزامی است:- بهروزرسانی فوری نرمافزار:

- به نسخههای 3.3 Patch 7 یا 3.4 Patch 2 ارتقا دهید. وصلهها را از وبسایت رسمی سیسکو دانلود کنید.

- اطمینان حاصل کنید که فرآیند بهروزرسانی مطابق با استانداردهای سازمانی انجام شود.

- محدود کردن دسترسی به API:

- دسترسی خارجی به APIهای ISE را غیرفعال کنید.

- از فایروالها و قوانین شبکه برای محدود کردن دسترسی به پورتهای API استفاده کنید.

- نظارت و شناسایی نفوذ:

- سیستمهای نظارتی (SIEM) را برای شناسایی فعالیتهای مشکوک پیکربندی کنید.

- لاگهای API و فعالیتهای سیستمی را بهصورت مستمر بررسی کنید.

- مدیریت دسترسیها:

- دسترسیهای غیرضروری به سرورهای ISE را محدود کنید.

- از پروتکلهای امن (مانند HTTPS با احراز هویت قوی) استفاده کنید.

- برنامهریزی برای پاسخ به حادثه:

- در صورت مشکوک شدن به بهرهبرداری، پروتکلهای پاسخ به حادثه را فعال کنید.

- سیستمهای مشکوک را ایزوله کرده و تحلیل قانونی انجام دهید.

جدول زمانی و منابع

- تاریخ انتشار اطلاعیه: ۱۶ ژوئیه ۲۰۲۵ (بهروزرسانی در اوت ۲۰۲۵)

- منبع رسمی: Cisco Security Advisory

- پشتیبانی فنی: برای دریافت راهنمایی، با تیم پشتیبانی سیسکو تماس بگیرید.

پیامدهای عدم اقدام

عدم بهروزرسانی فوری سیستمهای آسیبپذیر میتواند منجر به بهرهبرداری توسط مهاجمان، دسترسی غیرمجاز به زیرساختهای حیاتی، نشت دادههای حساس و اختلال در عملیات سازمان شود. با توجه به بهرهبرداری فعال این آسیبپذیری، هرگونه تأخیر در اعمال وصلهها عواقب جدی به دنبال خواهد داشت.نتیجهگیری

آسیبپذیری CVE-2025-20337 یک تهدید فوری برای سازمانهایی است که از Cisco ISE استفاده میکنند. مدیران فناوری اطلاعات و کارشناسان امنیتی باید فوراً وصلهها را اعمال کرده و نظارت مستمر بر شبکه را تقویت کنند. برای اطلاعات بیشتر، به اطلاعیه رسمی سیسکو مراجعه کنید.برای مشاوره تخصصی در مورد ارزیابی مخاطرات یا پیادهسازی راهکارهای امنیتی، از طریق بخش مشاوره با تیم ما تماس بگیرید.